گزارشی به تازگی منتشر شده که ادعا میکند هکرهای وابسته به ایران به محض انتشار عمومی اطلاعات در مورد آسیبپذیریهای VPN، برای نفوذ از آنها بهره میگرفتند.

به گزارش کالاسودا به نقل از zdnet ، در سال 2019 اشکالات امنیتی زیادی در بسیاری از سرورهای ویپیان سازمانی به وجود آمد.

براساس گزارشی از شرکت امنیت سایبری «ClearSky»، هکرهای ایرانی شرکتهایی را در بخشهای فناوری، ارتباطات، نفت و گاز، حمل و نقل هوایی، دولتی و امنیتی در جهان مورد هدف قرار دادهاند.

این گزارش نشان میدهد برخلاف برخی ادعاها، هکرهای ایرانی از نظر استعداد و پیشرفت، به هیچ وجه کمتر از همتایان روسی، چینی یا کره شمالی نیستند.

بر اساس این گزارش، گروههای APT ایران موفق به توسعه تواناییهای تهاجمی فنی خوبی شدهاند و قادرند در زمانی کوتاه از باگهای ایجاد شده در سیستمها استفاده کنند.

آنگونه که این شرکت ادعا کرده هکرهای ایرانی از ابزارهای هکری منبع باز از جمله «JuicyPotato» و «Invoke the Hash» و نرمافزارهای قانونی مانند Putty، Plink، Ngrok، Serveo و FRP بهره میگرفتند.

در ادامه آمده: در این حملات در صورتی که هکرها ابزارهای منبع باز یا ابزارهای محلی برای حملات خود نیافتند، دانش لازم را برای توسعه بدافزارهای سفارشی داشتند.

فعالیت چند گروه هکری در قالب یک تیم

بر اساس گزارش منتشر شده، تحول دیگر در این حوزه، تشکیل تیمی واحد توسط هکرهای ایرانی است، در حالیکه چنین اتفاقی در گذشته رخ نداده بود.

حمله به سرورهای VPN در سراسر جهان حداقل با همکاری سه گروه هکری مختلف APT33، APT34 و APT39 صورت گرفته که ادعا میشود وابسته به دولت ایران هستند.

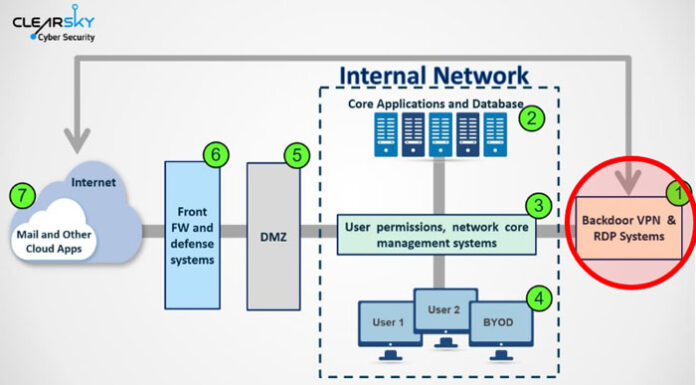

آنطور که در این گزارش آمده هدف از این حملات سایبری، انجام عملیات شناسایی و کاشت درب پشتی (plant backdoors) برای عملیات مربوط به نظارت است.

با این حال، این احتمال داده میشود که در آینده این کدهای مخرب برای فعال کردن نرمافزار تخریب دادهها به کار رود؛ بدافزاری که میتواند با هجوم به اطلاعات شرکتها و کسبوکارهای مختلف، یک سیستم را از کار بیندازد.

کارشناسان معتقدند چنین اتفاقی خیلی بعید نیست زیرا از سپتامبر 2019 دو بدافزار تخریب داده (ZeroCleare and Dustman) به هکرهای ایرانی نسبت داده شدهاند.

لینک کوتاه: